🔢WireGuard configuratie op je Mikrotik router uitgelegd

De WireGuard configuratie op een Mikrotik router is niet zo moeilijk. Vergeleken met oudere VPN technieken zoals IPsec of OpenVPN is het zelfs een stuk eenvoudiger. Toch blijft het belangrijk om te weten wat je doet, want een veilige VPN verbinding vereist enige netwerkkennis. Gelukkig heeft Mikrotik een grote stap vooruit gezet door WireGuard te integreren in het recent uitgebrachte RouterOS v7. Oorspronkelijk werd WireGuard ontwikkeld voor de Linux kernel, maar inmiddels is het uitgegroeid tot een platformonafhankelijke VPN oplossing. Je kunt dus probleemloos een WireGuard VPN opzetten op Windows, macOS, iOS, Android en BSD systemen. Kortom, private tunneling via WireGuard op een Mikrotik router is snel, efficiënt en veilig. Precies daarom verdient deze technologie onze aandacht.

❓Wat is WireGuard nu precies

WireGuard is een moderne, lichte en uiterst veilige VPN oplossing, die bovendien verrassend eenvoudig te configureren is. Ten opzichte van traditionele VPN protocollen zoals IPsec en OpenVPN presteert deze technologie aanzienlijk beter. Dat heeft alles te maken met het gebruik van moderne cryptografie, die niet alleen veiliger is, maar ook sneller en efficiënter werkt. De oplossing is ontworpen als een algemene VPN, geschikt voor uiteenlopende toepassingen: van ingebedde systemen zoals routers en IoT apparaten tot krachtige supercomputers.Dankzij deze brede inzetbaarheid is WireGuard bijzonder waardevol voor zowel particuliere gebruikers als IT-professionals. Binnen korte tijd kun je bovendien een WireGuard VPN op je Mikrotik router opzetten. Een goed voorbeeld van praktische toepassing is ProtonVPN, dat WireGuard ondersteunt voor een snellere en veiligere verbinding. Er bestaat ook een eenvoudigere manier om WireGuard te gebruiken via Back To Home VPN. Over deze configuratie heb ik eveneens een blog geschreven. Je kan deze hier lezen.

💎 WireGuard op MikroTik heeft een enorme meerwaarde

Met de integratie van WireGuard in RouterOS v7 heeft Mikrotik zonder twijfel een enorme meerwaarde toegevoegd aan hun toestellen. In deze blog ga ik daarom dieper in op de WireGuard configuratie op Mikrotik. Zo kun je zelf ervaren hoe eenvoudig het is om een WireGuard VPN op te zetten via je Mikrotik router, zelfs als je weinig ervaring hebt met VPN technologie. Ben je een nieuwe Mikrotik gebruiker? Leer dan ook hoe je kunt inloggen met Winbox en SSH in mijn aparte uitleg. Meer weten over NAT? Lees dan mijn blogpost over Mikrotik Firewall NAT configuraties.

📦 Wat doet WireGuard nu precies met de IP-pakketten

WireGuard fungeert als een beveiligde tunnel voor je netwerkverkeer. In de praktijk betekent dit dat IP-pakketten worden ingekapseld en vervolgens versleuteld via het UDP protocol naar de andere kant van de verbinding worden gestuurd. Moderne cryptografie zorgt ervoor dat je data onderweg volledig beschermd blijft tegen afluisteren of manipulatie. Om dit mogelijk te maken, moet op beide routers een WireGuard interface worden aangemaakt. Deze interface verzorgt het versleutelen en ontsleutelen van de gegevens en beheert het hele proces volledig automatisch op de achtergrond. Zo wordt je router een stuk veiliger. Wil je meer weten over het beveiligen van je router? Lees dan zeker mijn uitgebreide monsterblog hierover.

🧐 We graven niet te diep in de cryptografische werking van WireGuard-VPN

In deze blogpost ga ik niet te diep in op de onderliggende cryptografische werking. Een te technische uitleg zou vooral voor verwarring zorgen en tot onnodige configuratiestress leiden. Wat jou wél echt verder helpt, is een duidelijke en praktische demonstratie van een Mikrotik WireGuard configuratie. Op die manier leer je de werking snel begrijpen. Kortom, het opzetten van een WireGuard-VPN op je Mikrotik router blijkt uiteindelijk veel eenvoudiger dan je misschien verwacht.

👍 WireGuard configureren is eenvoudig

De WireGuard configuratie op een Mikrotik router is opvallend eenvoudig. Het mooie is dat het opzetten van de VPN verbinding vooral draait om het uitwisselen van openbare sleutels, vergelijkbaar met de werkwijze van SSH. Daarna hoef je als gebruiker niets meer te doen; WireGuard regelt de rest volledig automatisch en transparant op de achtergrond. Die eenvoud is precies wat veel gebruikers vandaag zoeken. Je hoeft niet langer te worstelen met complexe certificaten of omslachtige instellingen. In plaats daarvan krijg je een snelle en veilige VPN verbinding die je in slechts enkele stappen kunt opzetten. Met deze aanpak kun je binnen korte tijd een WireGuard VPN activeren op je Mikrotik router, zelfs zonder diepgaande technische kennis. Kortom, WireGuard biedt precies wat moderne netwerken nodig hebben: veiligheid zonder complexiteit.

🗺️ Mikrotik WireGuard configuratie, overzicht

In het onderstaande schema vind je een helder overzicht van mijn aanpak voor de WireGuard-configuratie tussen twee Mikrotik routers. Let goed op: voordat je begint, is er één cruciale voorwaarde. Beide routers moeten vanaf het internet bereikbaar zijn via hun externe IP-adres. Met andere woorden, de routers moeten beschikken over een vast WAN IP-adres, ook wel een statisch IP-adres genoemd. Dit type adres wordt toegekend door je internetprovider en vormt de basis voor een stabiele verbinding.

⚙️Vereisten voor een werkende WireGuard verbinding

Voor een succesvolle site-to-site WireGuard verbinding tussen twee Mikrotik routers gelden de volgende vereisten:

- Met een publiek en statisch IP-adres: je internetprovider wijst een vast IP-adres toe aan je router.

- Of met DDNS (dynamische DNS): als je geen vast IP-adres hebt, kun je DDNS gebruiken (zoals *.sn.mynetname.net van Mikrotik of een andere DDNS-dienst) om je router bereikbaar te houden via een hostnaam.

- Nodige poorten opengezet: De juiste WireGuard poort (standaard UDP 51820) moet op beide routers openstaan en/of doorgestuurd worden.

- Beide routers moeten elkaars actuele WAN-adres (of DDNS hostnaam) kennen.

- Voor testomgevingen mag je werken met private IP-adressen, maar in productie zijn publieke adressen noodzakelijk.

🔍 De testopstelling verduidelijken

In mijn testopstelling zie je de adressen 10.10.10.4 en 10.10.10.5 terugkomen als WAN IP’s. Let op: dit zijn geen echte publieke IP-adressen, maar gesimuleerde adressen binnen een veilige labo omgeving. Op deze manier kan ik de werking van WireGuard testen zonder daadwerkelijk verbinding te maken met het internet. Wil je weten wat jouw publieke IP-adres is op een Mikrotik router? Ga dan naar IP -> Addresses en kijk bij de interface die met het internet verbonden is (bijvoorbeeld ether1-wan). Let er altijd op dat dit IP-adres echt publiek bereikbaar moet zijn; anders zal de VPN-tunnel niet kunnen worden opgebouwd.

🧑🔬 Uitleg bij het WireGuard lab schema

Onderstaand schema geeft een helder beeld van een site-to-site WireGuard configuratie tussen twee Mikrotik routers: één op de thuislocatie (“Home”) en één op een externe locatie (“Remote”). Deze opstelling is speciaal ontworpen als testsituatie in een lab omgeving, zodat ik de werking van WireGuard stap voor stap kan demonstreren. Hierdoor kun je veilig oefenen en testen, zonder directe wijzigingen aan te brengen op een live netwerk. Met dit schema wordt precies duidelijk hoe beide routers via een versleutelde VPN tunnel met elkaar worden verbonden, op basis van de WireGuard technologie. Zo krijg je visueel inzicht in hoe verkeer tussen twee gescheiden netwerken veilig tot stand komt.

🖧 Netwerk overzicht WireGuard Site-to-Site Configuratie

Element | Home router | Remote router | Opmerking |

|---|---|---|---|

LAN subnet | 192.168.100.0/24 | 192.168.200.0/24 | Lokale netwerken op de routers |

WAN IP-adres | 10.10.10.4 | 10.10.10.5 | Fictieve publieke WAN IP’s |

WireGuard IP | 10.98.1.1 | 10.98.1.2 | Tunnelinterface IP adressen |

WireGuard poort | 51820 | 13231 | UDP poorten waarop WireGuard luistert |

Public key | (gegenereerd op Home) | (gegenereerd op Remote) | Wordt uitgewisseld tijdens peer configuratie |

Allowed Address | 192.168.200.0/24 | 192.168.100.0/24 | LAN subnet van de andere kant van de tunnel |

🛡️ Een lab omgeving laat toe om veilig te experimenteren.

Deze testomgeving is ideaal om veilig te experimenteren met je WireGuard configuratie, zonder risico op netwerkonderbrekingen in een productie omgeving. Je kunt stap voor stap configureren, testen en zelfs fouten maken, zonder gevolgen voor je echte netwerk.

⚠️ Let op:

Werk je met echte publieke IP-adressen? Zorg dan altijd voor een correcte en veilige configuratie van je routers en VPN instellingen. Onveilige instellingen kunnen je netwerk kwetsbaar maken voor aanvallen van buitenaf. Zorg voor:

- Voeg firewall regels toe die alleen WireGuard verkeer toestaan op de juiste poort (standaard UDP 51820).

- Sta enkel verkeer toe van gekende IP-adressen of peers.

- Open geen onnodige poorten op je WAN interface.

- Open geen onnodige poorten op je WAN interface.

🚀 Starten met de configuratie van WireGuard op Mikrotik

🌐 Controleer de bereikbaarheid van de WAN IP-adressen of hostnamen

Voordat je de WireGuard tunnel opzet, is het belangrijk om te controleren of beide routers van buitenaf bereikbaar zijn via hun WAN IP-adres of DDNS hostnaam. Dit kun je bijvoorbeeld testen door vanaf de ene locatie het WAN IP-adres of de hostnaam van de andere router te pingen. Alleen als beide kanten bereikbaar zijn, zal de VPN verbinding succesvol tot stand komen. Login op je MikroTik router en in new terminal geef je in:

🏓Vanaf de home router

ping 10.10.10.5 interface=ether1-wan

🏓Vanaf de remote router

ping 10.10.10.4 interface=ether1-wan

Na het uitvoeren van de ping commando’s zie je bij een geslaagde test status: replied verschijnen. Dit geeft aan dat de WAN interface van je Mikrotik router succesvol contact maakt met het opgegeven IP-adres of de hostnaam van de andere router.

Met een replied status weet je zeker dat er netwerk connectiviteit is tussen beide kanten. Dit is een essentiële controle voordat je aan de daadwerkelijke WireGuard configuratie begint.

⚡Aanmaken van de WireGuard interface op de Home router

De eerste stap in de WireGuard configuratie op de Mikrotik router is het aan maken van een WireGuard interface. Dit doe je via Winbox of de WebFig configuratie interface. Je zal zien dat een WireGuard VPN opzetten zeer eenvoudig kan geconfigureerd worden. Meer weten hoe in te loggen met Winbox of SSH lees de blogpost genaamd: Inloggen met Mikrotik Winbox en SSH

💻 Stappen in Winbox:

Zodra je op Apply klikt, genereert Mikrotik automatisch een Private key en een Public key. Deze sleutels heb je later nodig bij het toevoegen van peers, dus noteer ze of laat dit venster openstaan.

🔢 IP-adres toekennen:

IP-adres: 10.98.1.1 (voor de Home router)

- 1Bij addresses klik op plus.

- 2Bij address voer in: 10.98.1.1 (zonder subnetmasker, want we werken Point-to-Point). Als Network vul 10.98.1.2 in.

- 3Selecteer als interface: wireguard1.

- 4klik op "ok" om af te sluiten.

Deze eenvoudige toewijzing is voldoende voor een Point to Point WireGuard verbinding tussen twee Mikrotik routers. Zoals je ziet, is een WireGuard VPN opzetten verrassend eenvoudig al zijn we nog niet helemaal klaar. In de volgende stap richt ik de Remote router in, die als tegenpartij zal dienen in deze VPN tunnel.

⚡Aanmaken van de WireGuard interface op de Remote router

Voordat we een peer kunnen toevoegen op de Home router, moeten we eerst de WireGuard interface configureren op de Remote router. Dit is nodig om de public key van de Remote router te genereren, die je later aan de Home router doorgeeft. In onderstaande screenshot zie je hoe deze stap uitgevoerd wordt in Winbox of WebFig:

💻 Stappen met Winbox:

- 1Ga naar het menu WireGuard (linkerkolom).

- 2Klik op het tabblad WireGuard en vervolgens op het plusteken om een nieuwe interface aan te maken.

- 3Geef de interface een naam, zoals wireguard1.

- 4Klik op Apply om de interface te activeren.

Zodra je op Apply klikt, worden automatisch een Private key en Public key gegenereerd. Noteer of kopieer de Public key, want die heb je straks nodig wanneer je de peer toevoegt op de Home router. De Listen Port wordt standaard ingevuld (in dit geval 13231, maar dit mag ook 51820 zijn, zorg gewoon dat de firewall deze poort toestaat).

🔍 Wat gebeurt hier?

🚨Let op:

Als je achter een NAT zit, kan het handig zijn om bij de peer aan de overkant een persistent keepalive in te stellen. Dit voorkomt dat de NAT tabel je verbinding “vergeet”. Meer weten over NAT lees dan gerust een andere blogpost: Mikrotik Firewall NAT configuraties.

🔢IP-adres toekennen aan de WireGuard interface op de Remote router

Nu de WireGuard interface (wireguard1) actief is op de Remote router, ken je hier een intern IP-adres aan toe. Dit adres dient als eindpunt voor de VPN tunnel aan de Remote zijde.

- 1Ga naar IP

- 2Addresses.

In de onderstaande afbeelding zie je hoe je het juiste tunnel IP-adres instelt op de WireGuard-interface van de Remote-router:

- 1Bij addresses klik op het blauwe kruisje om een IP-adres in te geven.

- 2Bij Address geef het IP-adres 10.98.1.2 in. Dit is het interne WireGuard adres aan de Remote zijde. Als Network vul 10.98.1.1 in. Dit is het interne WireGuard adres van de Home router, dus de andere zijde van de tunnel.

- 3Selecteer hier de juiste interface die je eerder hebt aangemaakt, in mijn voorbeeld is dat "wireguard1.

- 4Klik op Ok.

🔔Belangrijk:

Gebruik bij een Point-to-Point configuratie in RouterOS geen subnet notatie (zoals /24). Je vult enkel het IP-adres in samen met het netwerkadres van de peer. Met deze stap is de interface nu volledig klaar voor gebruik. De volgende stap is het aanmaken van de peer configuratie zodat de routers elkaar herkennen en een tunnel kunnen opbouwen.

🔗Peer aanmaken op de Remote router (gericht naar de Home router)

Nu de WireGuard interface op de Remote router correct geconfigureerd is, voegen we een peer toe die verbinding maakt met de Home router. Deze stap is essentieel om verkeer tussen beide routers via de VPN tunnel mogelijk te maken. Laat je niet afschrikken want de vraag hoe een WireGuard VPN opzetten wordt duidelijk beantwoord. Onderstaande afbeelding toont de juiste instellingen:

- 1Name: Geef een duidelijke naam, zoals Peer to Home Router.

- 2Interface: Selecteer de juiste WireGuard interface (wireguard1).

- 3Public Key: Plak hier de public key van de Home router. Deze heb je eerder gegenereerd op de Home router bij het aanmaken van de interface.

- 4Endpoint: Vul hier het WAN IP-adres van de Home-router in. In dit voorbeeld is dat 10.10.10.4

- 5Endpoint Port: Dit is de poort waarop de Home router luistert. Standaard is dat 51820

, tenzij je daar iets anders hebt opgegeven. - 6Allowed Address: Geef hier het LAN-subnet op dat via de tunnel bereikbaar moet zijn. In dit geval: 192.168.100.0/24 (LAN van de Home-router).

- 7Klik op Apply en vervolgens op OK.

❓Waarom is dit belangrijk?

Tip voor stabiliteit: Overweeg om een waarde zoals 25 in te vullen bij Persistent Keepalive indien één van beide routers achter NAT zit. Dit voorkomt het sluiten van de verbinding door inactiviteit.

🔗Peer aanmaken op de Home router (gericht naar de Remote router)

- 1Name: Geef een duidelijke naam zoals Peer to Remote Router.

- 2Interface: Selecteer hier je eerder aangemaakte interface, bv. wireguard1 of wg-home.

- 3Public Key: Plak hier de public key van de Remote-router, die je daar eerder gegenereerd hebt.

- 4Endpoint: Vul hier het WAN IP-adres van de Remote-router in, bv. 10.10.10.5.

- 5Endpoint Port: Geef de UDP-poort in waarop de Remote router luistert, standaard 51820.

- 6Allowed Address: Geef hier het subnet op van de Remote router dat via de tunnel bereikbaar mag zijn. In dit voorbeeld: 192.168.200.0/24 (LAN Remote-router).

- 7Klik op Apply en daarna op OK om de peer op te slaan.

🧐Wat is hiermee bereikt?

Beide routers beschikken nu over elkaars:

De tunnel kan hiermee automatisch opstarten zodra er verkeer over verzonden wordt. Optioneel (aanbevolen bij NAT): Stel bij de Home router een Persistent Keepalive van 25 seconden in. Dit voorkomt timeouts door NAT routers aan de Remote zijde.

📋Tabel: WireGuard configuratieoverzicht (Home <--> Remote)

Nu de Remote router is geconfigureerd, voegen we op de Home router een peer toe die verbinding maakt met de Remote router. Dit maakt de site-to-site WireGuard configuratie compleet. De onderstaande afbeelding toont de correcte instellingen in Winbox:

Locatie | Interface | Type | IP-adres | Netwerk | WireGuard IP | opmerking |

|---|---|---|---|---|---|---|

Home-router | ether1_wan | WAN | 10.10.10.4/24 | 10.10.10.0/24 | - | Extern IP van Home-router |

Home-router | wireguard1 | WireGuard | 10.98.1.1 | 10.98.1.2 | Ja | WireGuard interface, eigen tunnel IP |

Remote-router | Ether1_wan | WAN | 10.10.10.5/24 | 10.10.10.0/24 | - | Extern IP van Remote-router |

Remote-router | wireguard1 | WireGuard | 10.98.1.2 | 10.98.1.1 | Ja | WireGuard interface, eigen tunnel-IP |

Belangrijk:

📋Tabel: WireGuard sleutel en poortoverzicht

Locatie | Interface | Private Key | Public Key (peer) | Poort | Allowed Address | opmerking |

|---|---|---|---|---|---|---|

Home-router | wireguard1 | (automatisch gegenereerd) | (pub. key Remote-router) | 51820 | 192.168.200.0/24 | Toegang tot LAN van Remote |

Remote-router | wireguard1 | (automatisch gegenereerd) | (pub. key Home-router) | 51820 | 192.168.100.0/24 | Toegang tot LAN van Home |

👨🔬Toelichting bij de velden:

TIP: Wil je extra beveiliging of controle, voeg dan ook de endpoint IP en keepalive toe bij de peerinstellingen, zoals:

🧪Testen of de WireGuard VPN-tunnel actief is

Nu de WireGuard configuratie op beide Mikrotik routers is voltooid, is het tijd om te testen of de VPN-tunnel correct functioneert. Een eenvoudige manier om dit te controleren, is via een ping-test van de Home router naar de Remote router. Je pingt hierbij vanaf het interne WireGuard IP-adres 10.98.1.1 naar 10.98.1.2.

⏱️Ping test faalt?

🧱 Firewall regel toevoegen voor WireGuard verkeer op de remote router

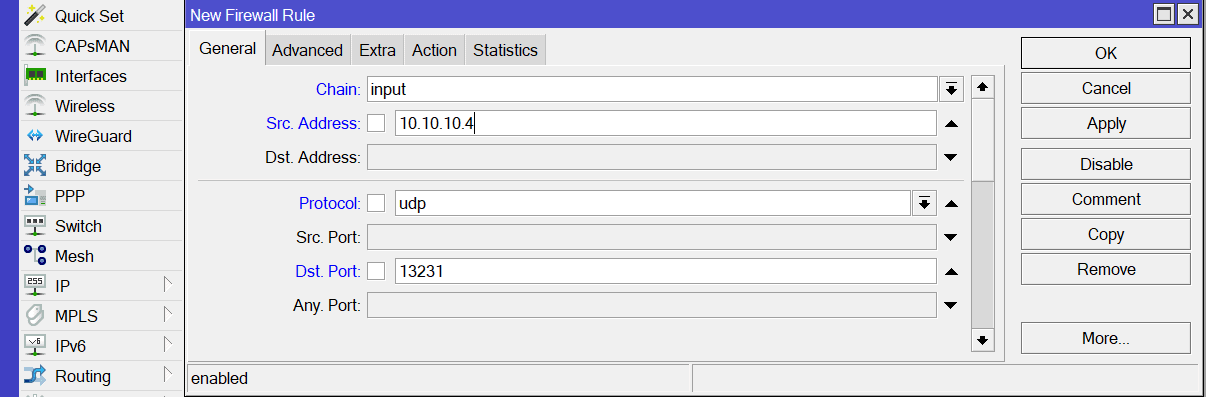

Om de WireGuard VPN tunnel correct te laten werken, moet je op beide routers een firewall regel toevoegen die UDP verkeer toelaat op de WireGuard poort. Zonder deze regel zal je geen handshake zien en werkt de tunnel niet. In onderstaande afbeeldingen zie je een voorbeeld van zo’n regel op de Remote router:

- 1Klik in het hoofd venster op IP.

- 2Klik verder door op Firewall.

- 1Chain: input: Hiermee geef je aan dat de regel van toepassing is op verkeer dat gericht is aan de router zelf (zoals VPN).

- 2Src. Address: 10.10.10.4: Dit is het WAN IP-adres van de Home router (de peer die de verbinding opstart). Je kunt dit veld leeg laten als je verkeer van alle IP’s wilt toestaan, maar invullen is veiliger.

- 3Protocol: udp: Dit is de poort waarop de Remote router luistert voor WireGuard verkeer (zoals geconfigureerd bij de WireGuard interface).

- 4Dst. Port: 13231: Dit is de poort waarop de Remote router luistert voor WireGuard verkeer (zoals geconfigureerd bij de WireGuard interface).

Let op: Als je op de Home router poort 51820 gebruikt, pas je dit veld daar dus aan.

- 1Klik verder door naar het tabblad "Action"

- 2Selecteer "Accept"

- 3Klik daarna op Apply en OK om de regel te activeren.

Met deze regel wordt inkomend WireGuard verkeer op UDP poort 13231 toegelaten, kan de tunnel handshake correct plaatsvinden, en zal je na het activeren van de peers een verbinding zien.

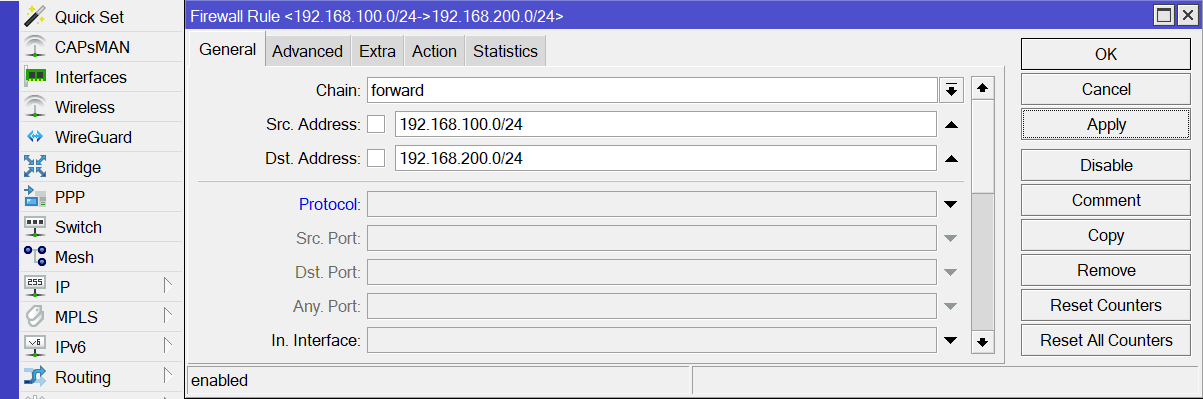

🧑🤝🧑LAN naar LAN verkeer toestaan via de WireGuard VPN (forward chain) remote router

Nu de tunnel operationeel is, moet je er nog voor zorgen dat verkeer tussen de twee LAN netwerken toegestaan wordt door de firewall. Dit doe je via een regel in de forward chain van Mikrotik. Voorbeeldregel op de Remote router. Meer weten over NAT configuraties lees ook mijn blogpost over NAT configuraties.

- 1Chain: forward

- 2Src. Address: 192.168.200.0/24

- 3Dst. Address: 192.168.100.0/24

- 1Action: accept.

Met deze regel geef je expliciet toestemming aan hosts in het netwerk achter de Remote router (192.168.200.0/24) om verbinding te maken met systemen in het LAN achter de Home router (192.168.100.0/24). Waarom is dat nodig? De meeste Mikrotik routers hebben standaard een firewall configuratie die alle forwarding blokkeert tenzij er expliciet toestemming wordt gegeven. Door deze regels toe te voegen, laat je verkeer toe tussen de twee LAN zijden via de WireGuard VPN, essentieel voor bestandstoegang, printservers, remote desktops enz.

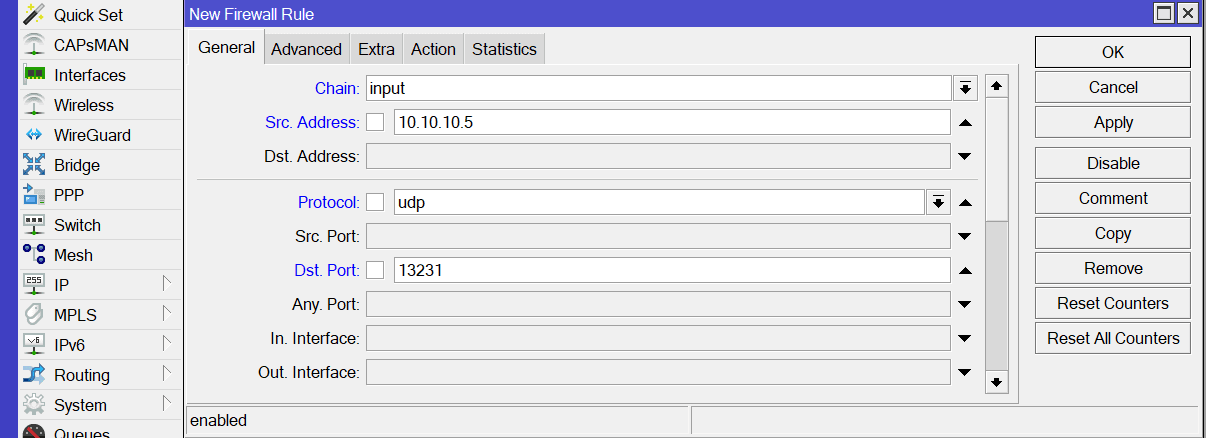

🧱 Firewall regel toevoegen voor WireGuard verkeer op de home router

- 1Chain: input: Hiermee geef je aan dat de regel van toepassing is op verkeer dat gericht is aan de router zelf (zoals VPN).

- 2Src. Address: 10.10.10.5: Dit is het WAN IP-adres van de Remote router (de peer die de verbinding opstart). Je kunt dit veld leeg laten als je verkeer van alle IP’s wilt toestaan, maar invullen is veiliger.

- 3Protocol: udp: Dit is de poort waarop de Home router luistert voor WireGuard verkeer (zoals geconfigureerd bij de WireGuard interface).

- 4Dst. Port: 13231: Dit is de poort waarop de Home router luistert voor WireGuard verkeer (zoals geconfigureerd bij de WireGuard interface).

- 1Klik verder door naar het tabblad "Action"

- 2Selecteer "Accept"

- 3Klik daarna op Apply en OK om de regel te activeren.

- 1Chain: forward

- 2Src. Address: 192.168.100.0/24

- 3Dst. Address: 192.168.200.0/24

- 1Klik verder door naar het tabblad "Action"

- 2Selecteer "Accept"

- 3Klik daarna op Apply en OK om de regel te activeren.

❓Waarom is deze regel nodig?

De meeste Mikrotik routers laten standaard geen verkeer toe in de forward chain tenzij je dat expliciet toestaat. Zonder deze regel zou verkeer vanuit het LAN van de Remote router (bijvoorbeeld een pc op 192.168.200.10) geen verbinding kunnen maken met een apparaat op het LAN van de Home router (bijvoorbeeld 192.168.100.20), ook al is de WireGuard tunnel zelf actief.

🔚 Conclusie: WireGuard is een eenvoudige en krachtige VPN oplossing

Zoals je hebt kunnen zien, is de WireGuard configuratie op een Mikrotik router veel eenvoudiger dan bij andere VPN protocollen die Mikrotik ondersteunt. In vergelijking met het vaak omslachtige IPsec VPN protocol is WireGuard een verademing: modern, licht, veilig en breed compatibel. Dankzij de eenvoudige opbouw met public en private keys, platform onafhankelijke ondersteuning en hoge prestaties is WireGuard een uitstekende keuze voor zowel thuisgebruik als professionele toepassingen.

🎥 De volledige video tutorial over WireGuard op Mikrotik

In deze video laat ik stap voor stap zien hoe je een WireGuard configuratie uitvoert op een Mikrotik router. Je ziet hoe je de interfaces aanmaakt, IP-adressen toewijst en peers instelt alles duidelijk uitgelegd aan de hand van een praktijktest in een lab omgeving. Belangrijk: In deze eerste tutorial behandel ik nog niet de firewall regels. Die worden volledig uitgelegd in de tweede video.

Belang van firewall regels in je WireGuard-configuratie

De tweede maar zeker niet minder belangrijke video in deze WireGuard reeks behandelt het aanmaken van de juiste firewall regels. Zonder deze regels zal de WireGuard VPN tunnel wel opstarten, maar wordt het dataverkeer tussen de Home en Remote router geblokkeerd. Mikrotik blokkeert standaard al het verkeer dat afkomstig is van nieuwe interfaces, waaronder ook de WireGuard interface. Het gevolg? Geen toegang tussen de netwerken, ondanks een ogenschijnlijk correcte configuratie.

▶️ In deze tutorial leg ik uit:

▶️ Wil je meer leren over hoe de Mikrotik firewall precies werkt?

Bekijk dan ook mijn aparte blogpost waarin ik de werking van chains, poorten, adreslijsten en best practices uitleg: Wil je meer VPN protocollen zien lees ook mijn blogposts IPSec VPN, Zerotier en Proton VPN op MikroTik. Meer weten over de Mikrotik Firewall? Lees mijn blogs MikroTik firewall begrijpen en NAT configuraties